Internet en el hogar

Datos básicos sobre LAN, WLAN y velocidad

.

Muchas habitaciones tienen LAN con cable. Cuando se dispone de una LAN por cable, es la forma más rápida y mejor de utilizar Internet. No garantizamos la recepción Wi-Fi en estas habitaciones y pisos.

En CASI todas las habitaciones hay WLAN a través de las redes SMUC (encriptado, contraseña 'akademiker') o sin encriptar a través de STUDENTENWOHNHEIME-MUC.

El cable LAN es siempre lo mejor. A esto le sigue inmediatamente la WLAN en 5GHz según la norma AC. Todos los puntos de acceso de esta norma tienen 5AC en su nombre (por ejemplo, STUDENT_CAP_5AC) y son rápidos. La gama de 5GHz también es buena y se llama STUDENT_CAP5. Lo malo es la gama de 2GHz, porque está muy saturada. Se llama STUDENTHOME-MUC o STUDENT_CAP, según el modelo de dispositivo.

Esto significa: CASAS RESIDENCIALES PARA ESTUDIANTES-MUC

o STUDENT_CAP son geniales, porque están disponibles en todas las casas - por ejemplo, para el smartphone.

Mucho más rápidos, sin embargo, son los puntos de acceso de 5GHz, que no permiten el ROAMING y, por tanto, tienen nombres diferentes en cada punto del edificio.

Comportamiento y velocidad de uso

Medimos su volumen de uso diariamente durante los últimos 15 días. Las más rápidas porque son ilimitadas y de mayor prioridad,

que estaban por debajo de la media de todos los usuarios durante ese periodo.

Los peores son los que utilizan más de 17 veces la cantidad de la media de 15 días de todos los estudiantes.

Esto es casi imposible de hacer con el uso legal. El intercambio de archivos es ilegal en Alemania, y te relegará rápidamente a la categoría de los más lentos.

En medio hay otras 3 gradaciones de prioridad. La más rápida de las 8 gradaciones actuales es actualmente de 4Mbit de subida, 40MBit de bajada con picos de carga cortos de 10M/120M.

El "más lento" es 2,5M/18M con un pico de 4M/70M. Para el uso normal de Internet, incluyendo Microsoft Teams y otras aplicaciones de videochat, la gradación más lenta también es suficiente.

La principal diferencia es que los más lentos están detrás de los menos usuarios en prioridad. Esto no es tan malo, porque los pocos usuarios no utilizan el

utilizan poco Internet de todas formas, por lo que hay suficientes espacios libres.

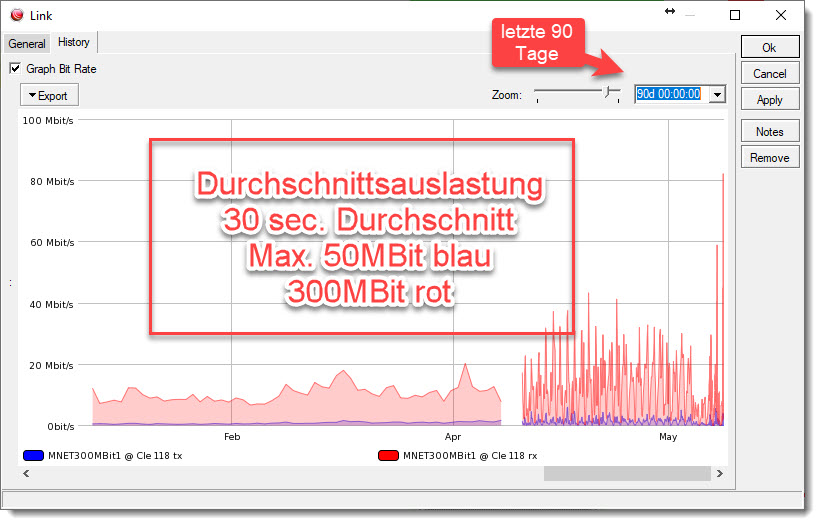

Como se puede ver, nuestras líneas están lejos de ser utilizadas en su totalidad por término medio. La carga se distribuye entre varias líneas.

En Clemensstr. 118 a partir de 2023, por ejemplo, están activas 2 líneas de fibra óptica de MNet con 1000 MBit cada una y 2 líneas de Telekom con 250 MBit cada una.

Multitud de ordenadores/teléfonos/tablets

Multitud de ordenadores/teléfonos/tablets.

Ordenadores/teléfonos/tabletas múltiples

Actualmente se permiten 5 dispositivos por usuario

.

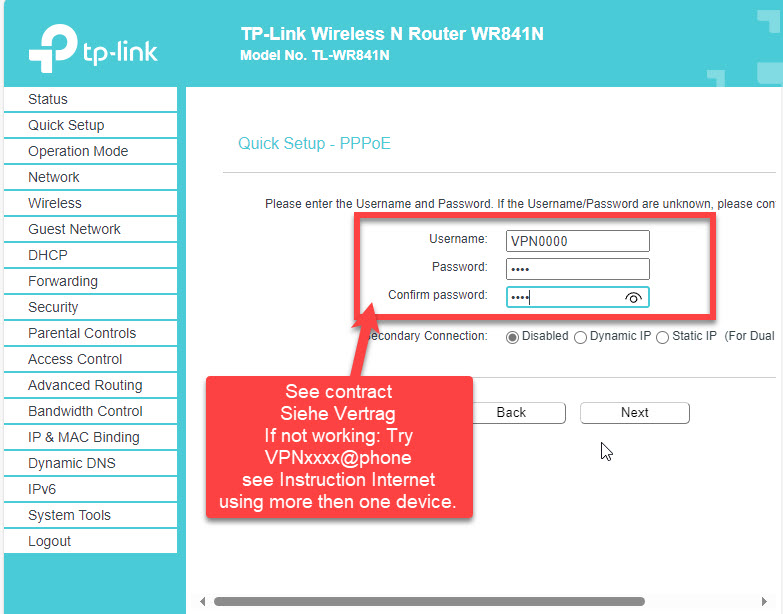

1 dispositivo rápido (normalmente LAPTOP o router) - inicia sesión con VPN????@STUDENT como nombre de usuario.

4 dispositivos más lentos (tablet, teléfono) normalmente inician sesión en la WLAN con VPN????@PHONE (800k/15M con rendimiento máximo 5M/60M).

WLAN, cable:

Internet ya está disponible en todos los pisos de Clemensstr. 118,

Emanuelstrasse y Gabelsbergerstrasse a través de LAN (cable).

WLAN no está garantizado aquí. Por lo tanto, muchos estudiantes utilizan un router (por ejemplo, TP-Link TL-WR841N aprox. 15€ o con la rápida WLAN6: TP-Link Archer AX10).

En casas con cable LAN no garantizamos WLAN - incluso si WLAN está a menudo disponible.

En Clemensstrasse 127 algunos pisos ya están conectados a cable LAN - pero tenemos una buena WLAN6 que funciona en cada piso.

Si algo no funciona con Internet, necesita la siguiente lista de comprobación y con ella puede llamar a la línea directa de Internet al 089-30623-1999.

-Cuál es su número de VPN.

-¿Se conecta por CABLE o por WLAN?

-Si es por CABLE ¿has probado con PPPoE? El cable está en la toma de corriente correcta.

-Cuál es la dirección IP actual del PC (169.X.X.X o 192.X.X.X o __________)

(Puedes encontrar cómo averiguar la dirección IP en la parte inferior de la página o en Google para tu dispositivo si es necesario).

Sin esta información, no hay ayuda posible.

Routers propios

Es posible operar su propio router en todos los pisos con una conexión LAN.

Pero por favor tenga en cuenta: ¡¡¡Asegúrese absolutamente de que no envía ningún servicio DHCP a nuestra red!!!

De lo contrario tendremos que buscar al causante del problema a un gran coste. Cobramos una tarifa plana de 100 euros por ello.

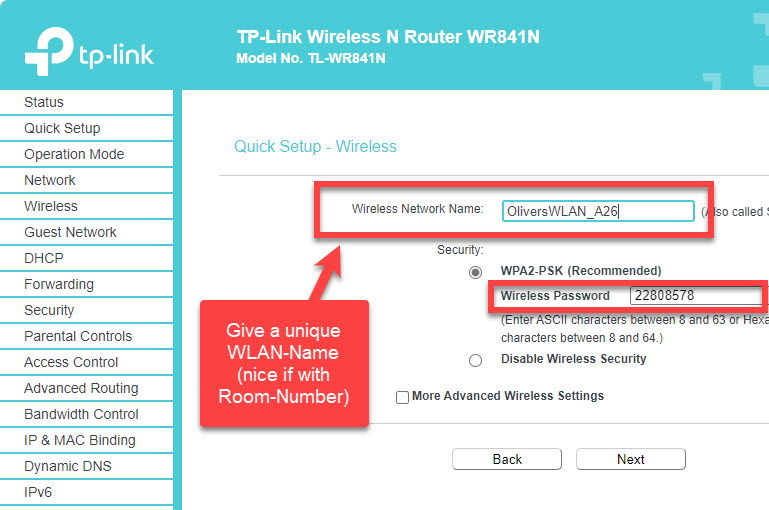

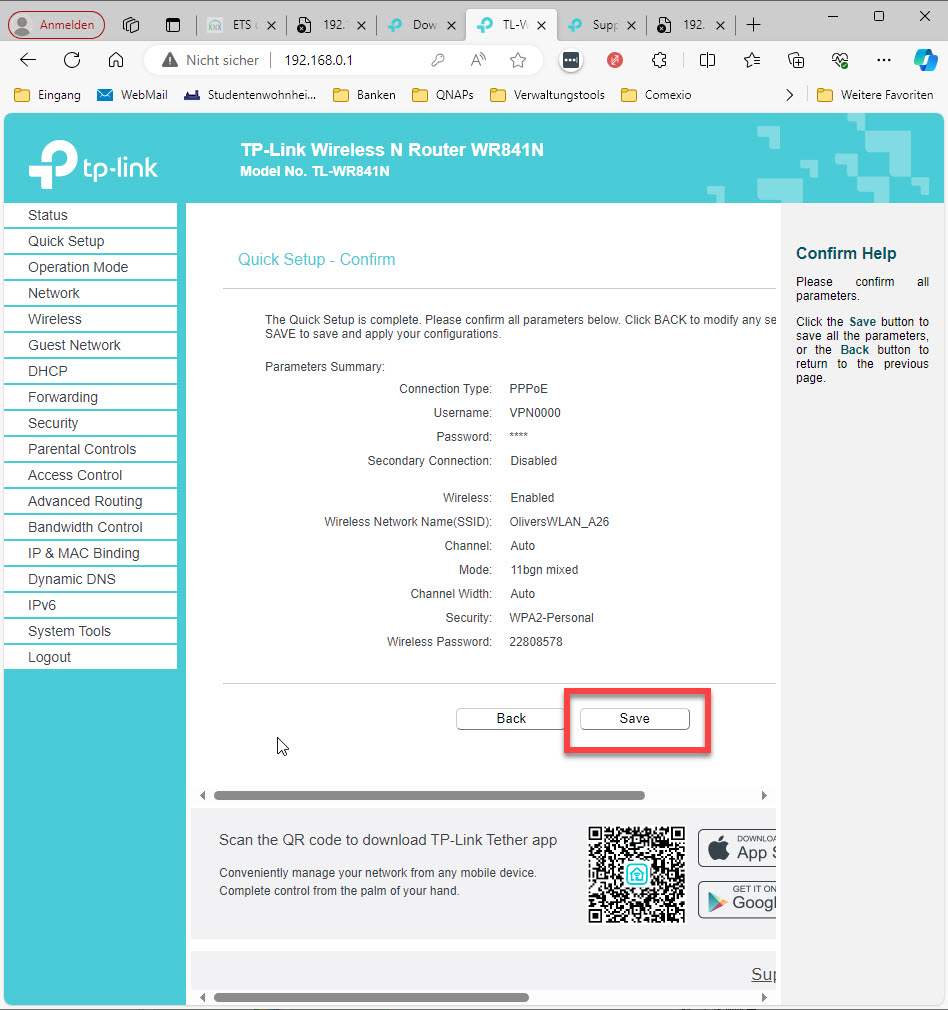

DESHALB no se conectan simplemente. Estas cosas hay que configurarlas!!!

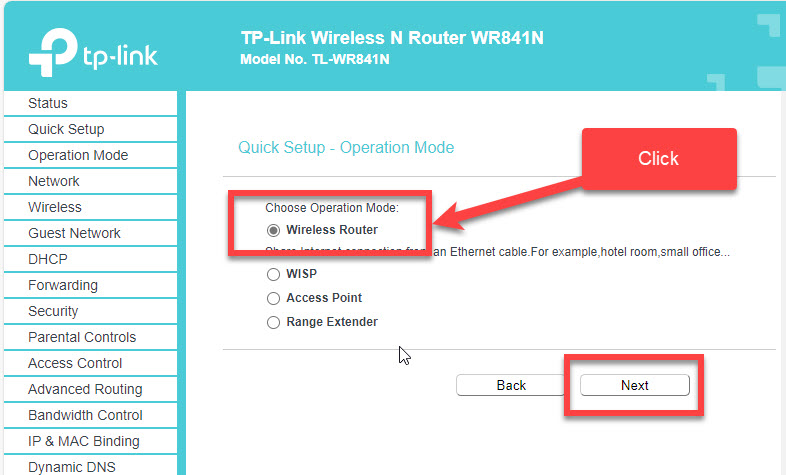

Enchufe siempre el cable que conduce a nuestra red en el puerto WAN normalmente AZUL (Mikrotik "ETH1", TP-Link "WAN", FritzBox configurado primero) - ¡no!! en el puerto LAN a menudo AMARILLO.

Hemos tenido buenas experiencias con routers MIKROTIK (p.ej. Mikrotik RB941-2nD-TC en Reichelt.de por 19.90€ o

por ejemplo el modelo mejor con 5GHz RBD52G-5HacD2HnD-TC aprox. 65 €).

Los routers Mikrotik son muy baratos y profesionales y de un fabricante europeo.

Muchos estudiantes utilizan routers del fabricante chino TP-Link - que son muy baratos - y más fácil de configurar una vez.

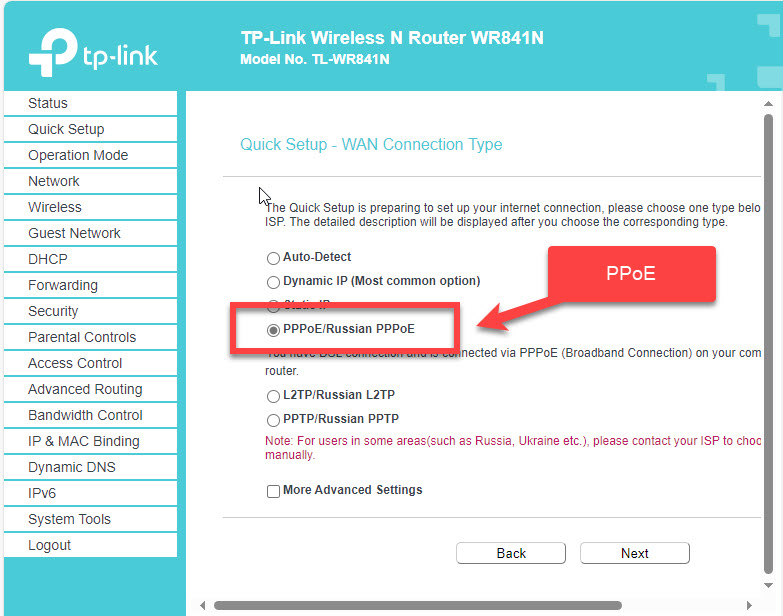

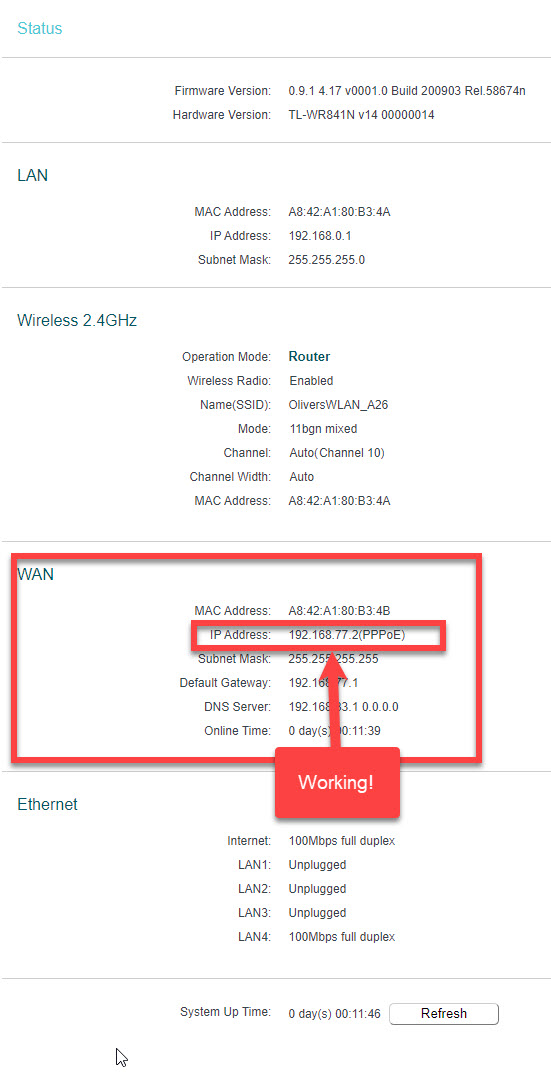

Si instala un router, asegúrese de utilizar la conexión PPPoE a nuestros sistemas.

Este es un protocolo profesional y estable y funciona sin problemas.

En Mikrotik, un router configurado profesionalmente tiene este aspecto: (Copiar/Pegar - Cambie usted mismo los datos de acceso)

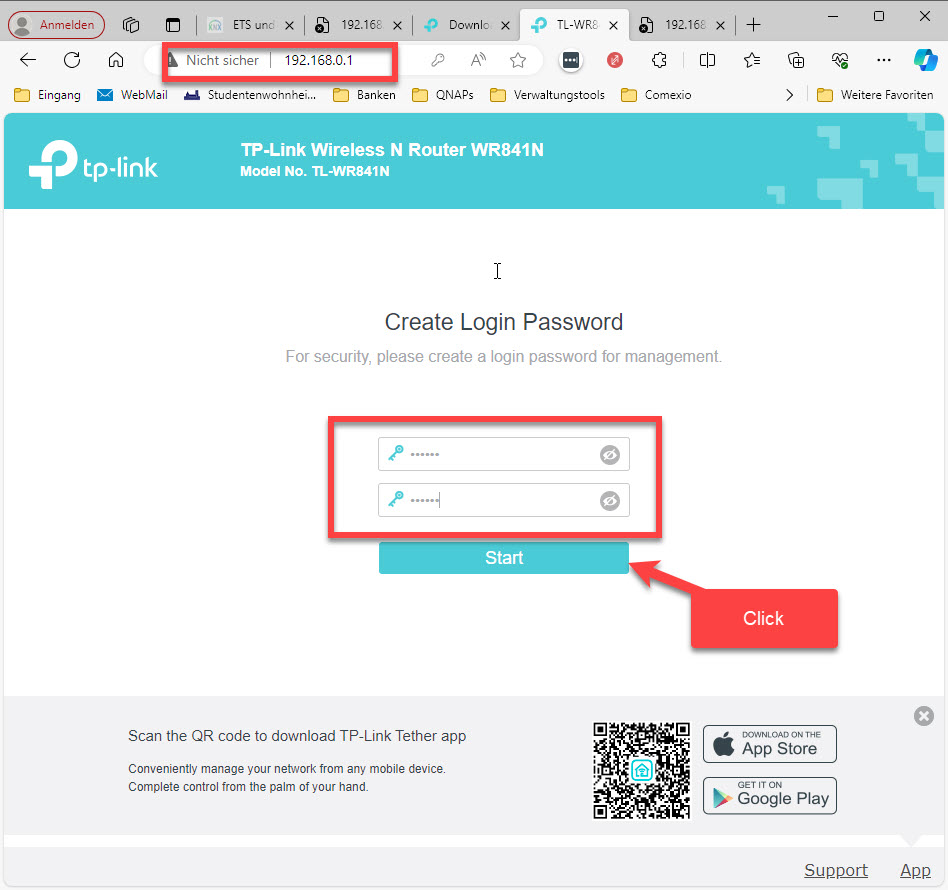

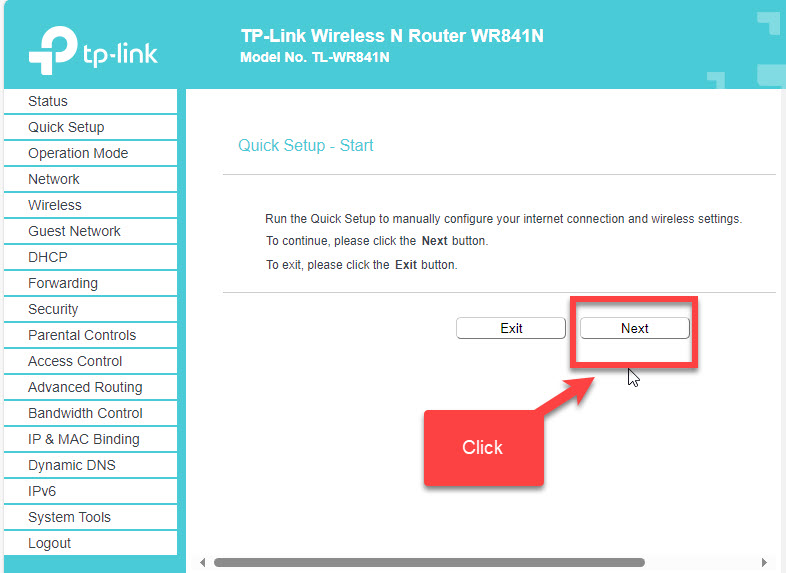

Ejemplo TP-Link

/interface bridge

add auto-mac=no comment=defconf name=bridge

/interface pppoe-client

add add-default-route=yes disabled=no interface=ether1 keepalive-timeout=60 \

name=Studentenwohnheim password=1234 use-peer-dns=yes user=1234@student

/interface wireless

set [ find default-name=wlan2 ] band=5ghz-a/n/ac channel-width=\

20/40/80mhz-XXXX distance=indoors frequency=auto installation=indoor \

mode=ap-bridge ssid=MikroTik-412924 station-roaming=enabled \

wireless-protocol=802.11

/interface list

add comment=defconf name=WAN

add comment=defconf name=LAN

/interface wireless security-profiles

set [ find default=yes ] authentication-types=wpa-psk,wpa2-psk eap-methods="" \

group-ciphers=tkip,aes-ccm mode=dynamic-keys supplicant-identity=MikroTik \

unicast-ciphers=tkip,aes-ccm wpa-pre-shared-key=passwort \

wpa2-pre-shared-key=passwort

add authentication-types=wpa-psk,wpa2-psk eap-methods="" \

management-protection=allowed mode=dynamic-keys name=profile1 \

supplicant-identity="" wpa-pre-shared-key=passwort \

wpa2-pre-shared-key=passwort

/interface wireless

set [ find default-name=wlan1 ] band=2ghz-onlyn channel-width=20/40mhz-XX \

country=germany disabled=no distance=indoors frequency=auto installation=\

indoor mode=ap-bridge security-profile=profile1 ssid=WLANZimmernummerAxx \

station-roaming=enabled wireless-protocol=802.11

/ip pool

add name=default-dhcp ranges=192.168.88.10-192.168.88.254

/ip dhcp-server

add address-pool=default-dhcp disabled=no interface=bridge lease-time=4w2d10m \

name=defconf

/interface bridge port

add bridge=bridge comment=defconf interface=ether2

add bridge=bridge comment=defconf interface=ether3

add bridge=bridge comment=defconf interface=ether4

add bridge=bridge comment=defconf interface=ether5

add bridge=bridge comment=defconf interface=wlan1

add bridge=bridge comment=defconf disabled=yes interface=wlan2

/ip neighbor discovery-settings

set discover-interface-list=LAN

/interface list member

add comment=defconf interface=bridge list=LAN

add comment=defconf interface=ether1 list=WAN

add interface=ether1 list=LAN

/interface wireless cap

set discovery-interfaces=ether1 enabled=yes interfaces=wlan2

/ip address

add address=192.168.88.1/24 comment=defconf interface=bridge network=\

192.168.88.0

/ip dhcp-client

add comment=defconf interface=ether1

/ip dhcp-server network

add address=192.168.88.0/24 comment=defconf gateway=192.168.88.1

/ip dns

set allow-remote-requests=yes

/ip dns static

add address=192.168.88.1 comment=defconf name=router.lan type=A

/ip firewall filter

add action=accept chain=input comment=\

"defconf: accept established,related,untracked" connection-state=\

established,related,untracked disabled=yes

add action=drop chain=input comment="defconf: drop invalid" connection-state=\

invalid disabled=yes

add action=accept chain=input comment="defconf: accept ICMP" disabled=yes \

protocol=icmp

add action=accept chain=input comment=\

"defconf: accept to local loopback (for CAPsMAN)" disabled=yes \

dst-address=127.0.0.1

add action=drop chain=input comment="defconf: drop all not coming from LAN" \

disabled=yes in-interface-list=!LAN

add action=accept chain=forward comment="defconf: accept in ipsec policy" \

disabled=yes ipsec-policy=in,ipsec

add action=accept chain=forward comment="defconf: accept out ipsec policy" \

disabled=yes ipsec-policy=out,ipsec

add action=fasttrack-connection chain=forward comment="defconf: fasttrack" \

connection-state=established,related disabled=yes

add action=accept chain=forward comment=\

"defconf: accept established,related, untracked" connection-state=\

established,related,untracked disabled=yes

add action=drop chain=forward comment="defconf: drop invalid" \

connection-state=invalid disabled=yes

add action=drop chain=forward comment=\

"defconf: drop all from WAN not DSTNATed" connection-nat-state=!dstnat \

connection-state=new disabled=yes in-interface-list=WAN

/ip firewall nat

add action=masquerade chain=srcnat comment="masquerade network" \

ipsec-policy=out,none out-interface-list=WAN

add action=masquerade chain=srcnat comment="defconf: masquerade" \

ipsec-policy=out,none out-interface=Studentenwohnheim

/snmp

set enabled=yes

/system clock

set time-zone-name=Europe/Berlin

/system identity

set name="Zimmernummer Privat"

Imagen de cómo configurar un router Mikrotik, por ejemplo